一、我省本月网络安全总体情况

2017年8月,我省互联网网络安全状况整体评价为良,木马僵尸等反映网络安全状况的部分指数有所减少,其中我省被境外控制的木马僵尸受控主机数量为16171个,较上月10322个有所增加,列全国第25位;我省木马僵尸控制服务器数量为2个,比上月减少4个。从事件的地区分布来看,海口、三亚等地市感染僵尸木马的主机数量较多。每日互联网流量最高值为770G,最低值100G,未发现流量异常情况。本月共监测发现重要信息系统事件6起。我省重要信息系统部门或网站被攻击数量未见明显改善,部分政府网站或系统存被攻击痕迹或被植入后门的现象依然存在,需引起政府和重要信息系统部门高度重视。

二、本月网络安全工作动态

1.互联网网络安全信息通报工作动态

国家计算机网络应急技术处理协调中心海南分中心(简称海南互联网应急中心),由海南省通信管理局授权,负责收集、汇总、分析和发布本省互联网网络安全信息工作。

8月,海南互联网应急中心共接收各基础运营企业、增值运营企业、网络安全企业等信息通报工作成员单位提供的网络安全月度信息汇总表7份。各运营企业相关网络安全责任人应密切关注本单位运营网络的安全情况,积极做好网络安全事件信息报送工作。

2.开展木马僵尸感染主机清理工作

8月,海南互联网应急中心共向各运营企业下发了763条感染僵尸木马的IP数据,37条僵尸木马病毒控制端IP数据,415条感染蠕虫病毒的IP数据;后门IP数据3条。各企业积极配合并进行了处置。海南互联网应急中心针对各企业反馈涉事单位建立了重点单位监测表,进行每日监测,对监测发现的感染情况及时进行通报,并建立联系人机制,提高处置效率。

3.手机病毒处理工作

8月,海南互联网应急中心协调运营企业处置手机病毒165条。运营企业通过短信提醒、免费客户服务热线、网上营业厅或门户网站公告等方式,及时向用户推送手机病毒感染信息和病毒查杀方法及工具,帮助用户了解手机病毒危害及引导用户清除手机病毒,并在手机病毒处置过程中特别注意保护用户隐私。同时,将手机病毒处置结果、用户投诉等情况通报我中心。

4.自主发现网络安全事件处置情况

海南互联网应急中心通过国家中心系统平台,自主监测发现并处理了一些被植入后门和被篡改网页的网络安全事件,经过验证后向相关单位报送网络安全通报,并协助处理。其中:拒绝服务攻击事件1起,网页篡改3起,后门事件3起,恶意代码事件72起。

附:本月报送和监测的数据导读

附1:网络安全信息报送情况

8月,海南互联网应急中心处理及或向本地区各信息通报工作成员单位报送的网络安全事件共1398事件信息详细分类统计分别如表1和表2所示。(注:此统计全包括海南互联网应急中心通报数据,另包括企业自查数据)

网络安全事件信息报送类型统计

(2017年8) |

| 事件类型 |

数量 |

| IP业务 |

0 |

| 基础IP网络 |

12 |

| 运营企业自有业务系统 |

0 |

| 域名系统 |

0 |

| 公共互联网环境 |

1386 |

| 合计 |

1398 |

表1:网络安全事件信息报送类型统计

| 事件类型 |

数量 |

| 计算机病毒事件 |

0 |

| 蠕虫事件 |

415 |

| 木马事件 |

37 |

| 僵尸网络事件 |

763 |

| 域名劫持事件 |

0 |

| 网络仿冒事件 |

0 |

| 网页篡改事件 |

3 |

| 网页挂马事件 |

0 |

| 拒绝服务攻击事件 |

0 |

| 后门事件 |

3 |

| 非授权访问事件 |

0 |

| 垃圾邮件事件 |

0 |

| 其他网络安全事件 |

165 |

| 合计 |

1386 |

表2:公共互联网环境事件信息报送类型统计

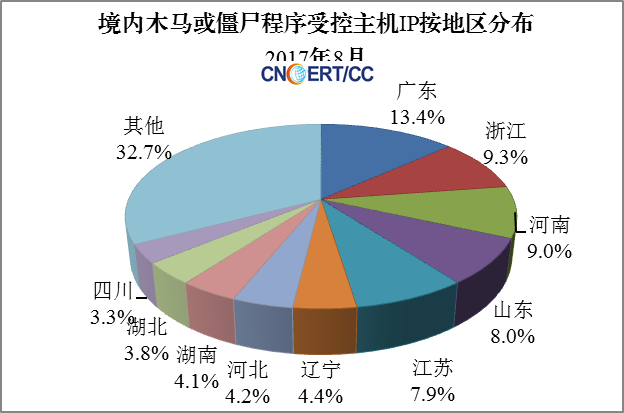

附2:木马僵尸监测数据分析

1.木马僵尸受控主机的数量和分布

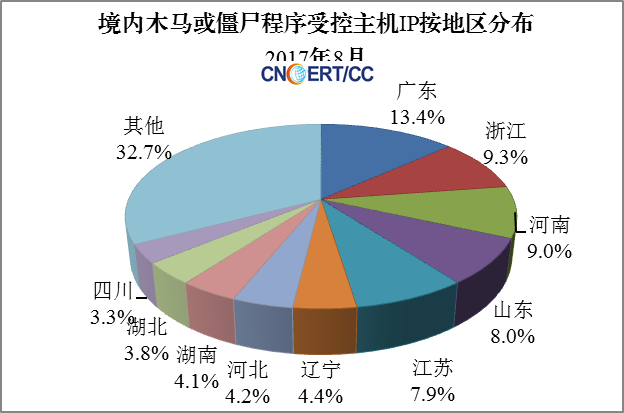

2017年8月,监测发现我国大陆地区1685365个IP地址对应的主机被其他国家或地区通过木马程序秘密控制,与上月的1412538个相比增加了19.3%,其分布情况如图1所示。其中,海南省16171 10322个(占全国0.96%),全国排名第25位。

图1:中国大陆木马或僵尸受控主机IP按地区分布

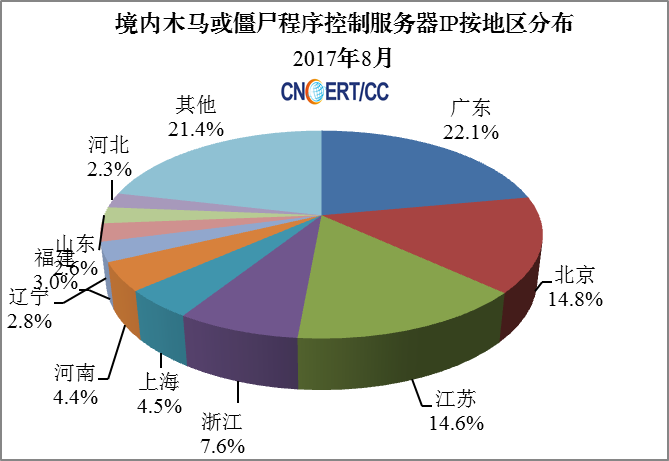

2.木马僵尸控制服务器的数量和分布

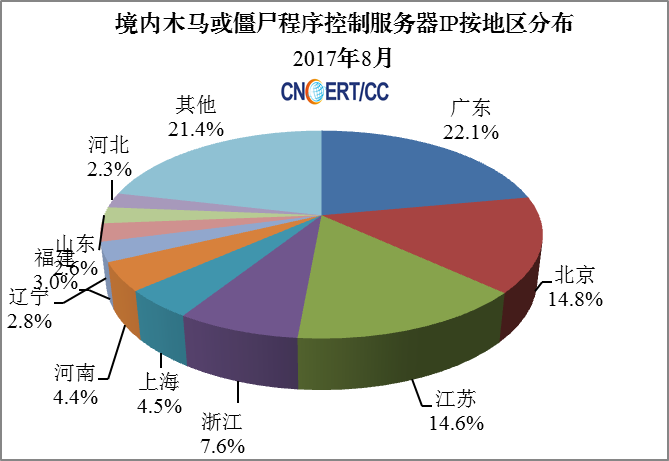

2017年8月,监测发现我国大陆地区2901个IP地址对应的主机被利用作为木马控制服务器,与上月的2739个相比稍有增加,其分布情况如图2所示。其中,海南省2个(占全国0.07%),全国排名第30位。

图2:中国大陆木马或僵尸控制服务器IP按地区分布

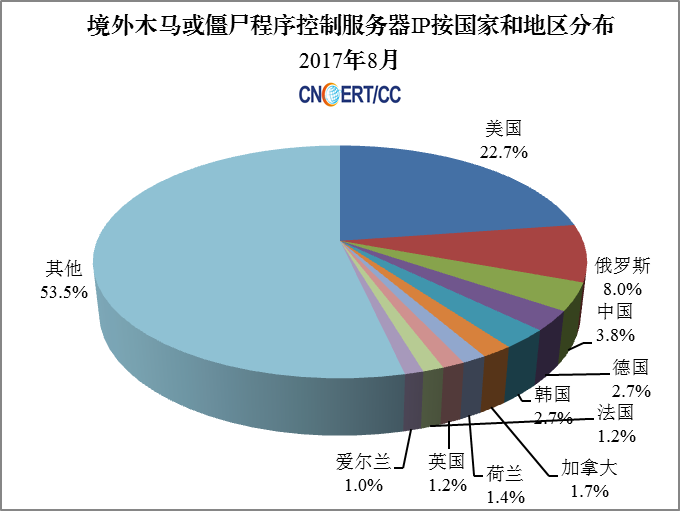

3.境外木马控制服务器的数量和分布

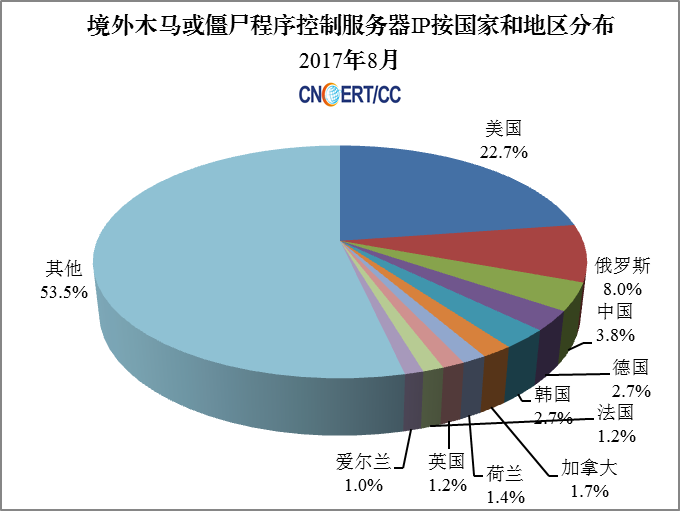

2017年8月,秘密控制我国大陆计算机的境外木马控制服务器IP有7042个,与上月的5888个相比增加了19.6%,主要来自美国、俄罗斯等国家,具体分布如图3所示。

图3:通过木马或僵尸程序控制中国大陆主机的境外IP按国家和地区分布

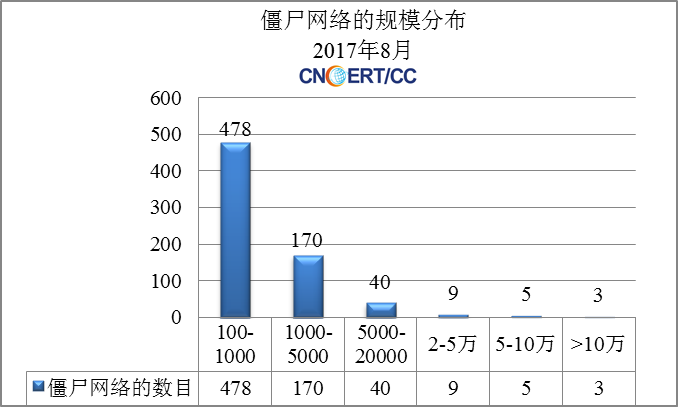

4.木马僵尸网络规模分布

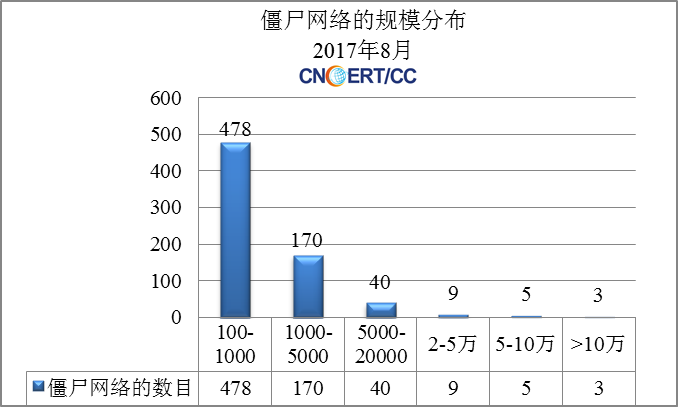

在发现的僵尸网络中,规模大于5000的僵尸网络有57个,规模在100-1000的有478个,规模在1000-5000的有170个,分布情况如图4所示。

图4:僵尸网络的规模分布

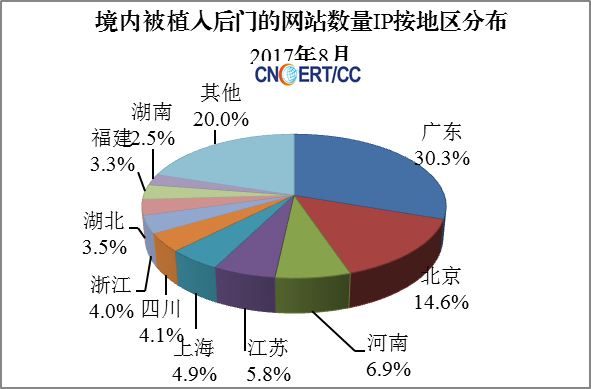

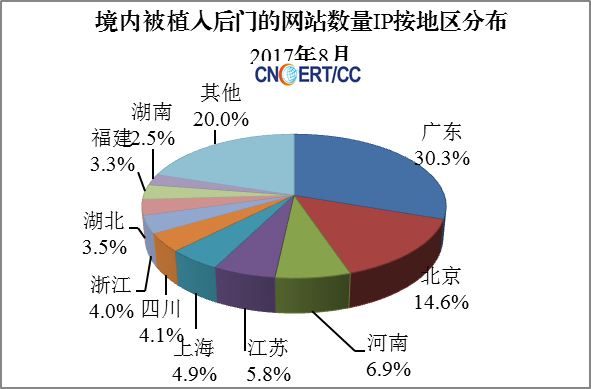

附3:境内被植入后门的网站按地区分布

2017年8月,监测发现我国大陆地区4247个网站被植入后门程序,其分布情况如图5所示。其中,海南省12个(占全国0.28%),排全国第28位。

图5:境内被植入后门的网站按地区分布

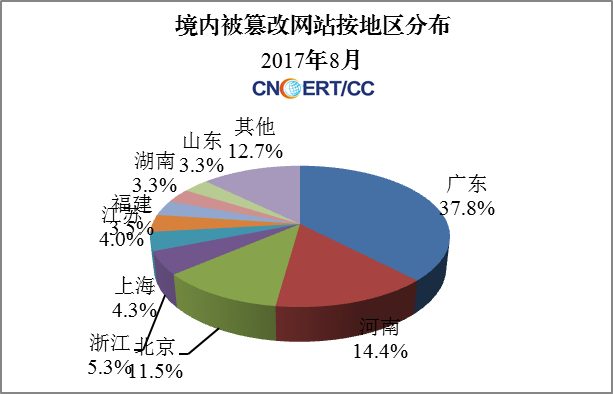

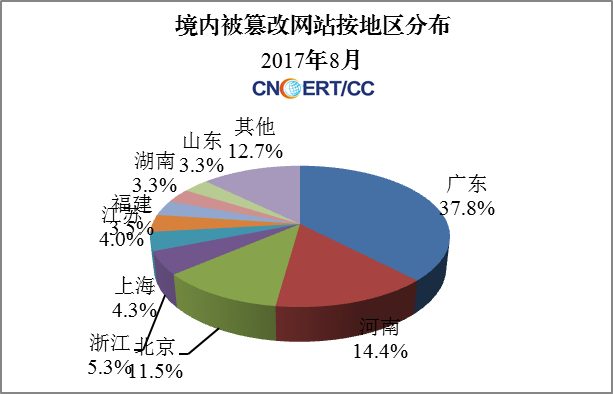

附4:网页篡改监测数据分析

2017年8月,我国大陆地区被篡改网站6109个,与上月的6468个相比稍有回落;其中,海南省9个(占全国0.15%),排名第25位。具体分布如图6所示。

图6:境内被篡改网站按地区分布

附5:恶意代码数据分析

2017年8月,恶意代码捕获与分析系统监测得到的放马站点统计。

| 1.2017年8月CNCERT捕获的恶意代码数量 |

|

| 名称 |

数量 |

|

| 新增恶意代码名称数 |

2 |

|

| 新增恶意代码家族数 |

0 |

|

2. 2017年8月活跃放马站点域名和IP

| 排序 |

活跃放马站点域名 |

活跃放马站点IP |

| 1 |

www.go890.com |

123.138.23.10 |

| 2 |

down.downcdn.net |

120.26.127.170 |

| 3 |

cl.gxjsxq.com |

61.133.192.170 |

| 4 |

down.downxiazai.net |

117.23.6.63 |

| 5 |

down.nxwb.net |

211.138.60.141 |

| 6 |

nc-dl.wdjcdn.com |

117.23.6.68 |

| 7 |

dl.gxjsxq.com |

117.23.6.67 |

| 8 |

cl.xzqxzs.com |

223.111.16.246 |

| 9 |

dl.cdn.wandoujia.com |

106.37.238.1 |

| 10 |

dl.wandoujia.com |

113.142.84.79 |

|

| |

附6:重要漏洞与重要事件处置公告

2017年8月,CNVD整理和发布以下重要安全漏洞信息。同时提醒用户尽快下载补丁更新,避免引发漏洞相关的网络安全事件。(更多漏洞信息,请关注CNVD官方网站:www.cnvd.org.cn)

关于重点防范Windows Search服务远程代码执行漏洞威胁的安全公告

8月,在微软公司发布的月度例行安全更新中,国家信息安全漏洞共享平台(CNVD)收录了Windows Search服务存在的一处远程代码执行漏洞(CNVD-2017-20509,对应CVE-2017-8620)。根据分析,该漏洞潜在的利用方法有可能与此前Wanancry勒索病毒攻击原理类似,一旦披露利用代码,极有可能诱发大规模的攻击。

一、漏洞情况分析

Windows搜索服务(WSS)是windows的一项默认启用的基本服务。允许用户在多个Windows服务和客户端之间进行搜索。

Windows搜索处理内存中的对象时,存在远程执行代码漏洞,成功利用此漏洞的攻击者可以控制受影响的系统。虽然漏洞与SMB协议本身无关,但攻击者可SMB目标作为攻击媒介,因此该漏洞面临着与Wannacry类似的大规模利用风险。

CNVD对该漏洞的技术评级为“高危”。

二、漏洞影响范围

漏洞影响微软公司多款Windows产品,包括个人桌面和服务器操作系统,列表如下:

Microsoft Windows 10 Version 1607 for 32-bit Systems

Microsoft Windows 10 Version 1607 for x64-based Systems

Microsoft Windows 10 for 32-bit Systems

Microsoft Windows 10 for x64-based Systems

Microsoft Windows 10 version 1511 for 32-bit Systems

Microsoft Windows 10 version 1511 for x64-based Systems

Microsoft Windows 10 version 1703 for 32-bit Systems

Microsoft Windows 10 version 1703 for x64-based Systems

Microsoft Windows 7 for 32-bit Systems SP1

Microsoft Windows 7 for x64-based Systems SP1

Microsoft Windows 8.1 for 32-bit Systems

Microsoft Windows 8.1 for x64-based Systems

Microsoft Windows RT 8.1

Microsoft Windows Server 2008 R2 for Itanium-based Systems SP1

Microsoft Windows Server 2008 R2 for x64-based Systems SP1

Microsoft Windows Server 2008 for 32-bit Systems SP2

Microsoft Windows Server 2008 for Itanium-based Systems SP2

Microsoft Windows Server 2008 for x64-based Systems SP2

Microsoft Windows Server 2012

Microsoft Windows Server 2012 R2

Microsoft Windows Server 2016

三、漏洞修复建议

建议Windows用户安装补丁更新,如果未能及时部署补丁更新,建议在禁用Windows Search服务。